2009년 7월 7일 인터넷 강국임을 자랑하던 대한민국이 체면을 구기는 일이 일어났다. 청와대를 비롯한 주요 포털 사이트와 금융기관, 쇼핑몰이 디도스(DDos, Distribute Denial of Service attack - 분산 서비스 거부) 공격을 받아 마비되었기 때문. 이를 일컬어 ‘7.7 대란’이라고 할 정도로 당시 큰 화두로 떠올랐고, PC방에 백신 프로그램 설치를 의무화 하는 법안이 국회에 상정되는 등 여러 가지 규제안이 새롭게 마련되는 계기가 되기도 했다. 2011년 3월 들어 이와 같은 일이 지속적으로 벌어지고 있다.

지난 4일 오전 10시경부터 시작된 이번 디도스 공격은 청와대 등 40개의 기관을 동시 다발적으로 공격했으며, 특정 목적을 가지고 한 범죄가 아닌 사이버 테러라는 면에서 7.7대란 당시와 유사성을 보였다. 사흘이 지난 7일 오전까지 디도스 공격이 기승을 부릴 것으로 예상되어 관계자들을 긴장시키고 있다.

악성코드 유포 경로는 P2P 다운로드 사이트인 셰어박스와 슈퍼다운으로 추정된다. 공격자는 이들 사이트를 해킹해 셰어박스 업데이트 파일과 슈퍼다운 사이트에 올려진 일부 파일에 악성코드를 삽입해 유포한 것으로 알려졌다.

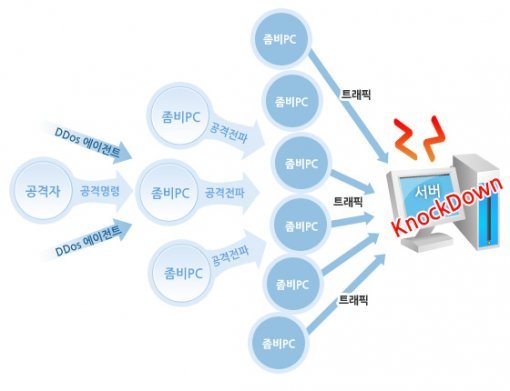

디도스 공격 특성상 좀비PC(감염PC)를 이용해 공격을 가하는데, 정작 좀비PC 사용자는 자신의 PC가 디도스 공격에 이용되는 지 잘 알 수 없다. 악성코드가 최소한의 메모리만을 차지해 컴퓨터가 눈에 띄게 느려지는 경우가 거의 없기 때문이다. 그 동안 디도스 공격의 형태를 보면, 좀비PC를 디도스 공격에만 이용하고, 좀비PC에 자체 손상을 가하는 경우는 드물었다. 그러나 7.7대란을 기점으로 디도스 공격이 개인PC에도 직접적인 해를 끼치는 방식으로 변형되어가는 추세이다(관련기사: http://it.donga.com/openstudy/3295/).

안철수연구소는 이번 디도스 공격용 악성코드 중 일부가 하드 디스크를 손상시키고 데이터를 파괴하는 등 개인 PC에 손상을 일으키는 것으로 확인됐다고 발표했다. 악성코드는 명령을 받는 즉시 동작하도록 설정되어 있으며, 하드디스크 파괴 명령이 하달되면 모든 드라이브를 검색후 zip, c, h, cpp, java, jsp, aspx, asp, php, rar, gho, alz, pst, eml, kwp, gul, hna, hwp, pdf, pptx, ppt, mdb, xlsx, xls, wri, wpx, wpd, docm, docx, doc 파일들을 복구할 수 없도록 손상시킨다.그 밖에도 백신 프로그램의 업그레이드를 방해하거나, 사용자가 임의로 날짜를 바꾸려고 해도 PC를 공격하는 기능이 있어 7.7대란 때보다 더 악랄해진 모습을 보였다.

안철수연구소는 좀비PC를 예방하기 위해서 최신 보안 패치를 모두 적용할 것, 통합 보안 소프트웨어를 설치할 것, 이메일 확인 시 불분명한 메일일 경우 유의할 것, 잘 모르는 페이지에서 함부로 단축 URL을 클릭하지 말 것을 당부했다.

기술적 지원이나 도움이 필요한 인터넷 이용자들은 한국인터넷진흥원(KISA)의 보호나라 홈페이지(www.bohonara.or.kr)를 방문하거나 KISA e콜센터(국번없이 118)에 전화해 전문상담직원의 도움을 받을 수 있다.

좀비 PC 안전 부팅 수칙

1. 네트워크 연결선을 뽑는다.

2. PC를 재시작한 후 F8을 눌러 네트워크 사용이 가능한 안전모드로 부팅한다.

3. 네트워크 연결선을 다시 꼽고, 보호나라(www.bohonara.or.kr) 또는 안철수연구소(www.ahnlab.com)에 접속하여 디도스 전용백신을 내려받는다.

4. 디도스 전용 백신으로 악성코드 치료후 PC를 재부팅한다.

PC로 치료한 후에도 재발할 수 있으니 평상시에도 PC 보안에 꾸준한 관심을 가져야한다.

글 / IT동아 김민환(kimmh82@itdonga.com)

※ 포털 내 배포되는 기사는 사진과 기사 내용이 맞지 않을 수 있으며,

온전한 기사는 IT동아 사이트에서 보실 수 있습니다.

사용자 중심의 IT저널 - IT동아 바로가기(http://it.donga.com)

Copyright © 스포츠동아. All rights reserved. 무단 전재, 재배포 및 AI학습 이용 금지

공유하기

![[공식] 탕웨이♥김태용 감독, 둘째 임신…SNS로 직접 인정 “매우 기뻐”](https://dimg.donga.com/a/232/174/95/1/wps/SPORTS/IMAGE/2026/04/29/133838045.1.jpg)

![권은비 파격 뒤태…올여름 ‘워터밤’ 또 난리날 듯 [DA★]](https://dimg.donga.com/a/232/174/95/1/wps/SPORTS/IMAGE/2026/04/27/133818783.1.jpg)

![이장우, ‘♥조혜원’과 결혼하더니…“내 몸무게 103kg” [DA클립]](https://dimg.donga.com/a/232/174/95/1/wps/SPORTS/IMAGE/2026/04/29/133838928.1.jpg)

![수지 다리 찢기 잘 하네…여신미모+귀여움은 보너스 [DA★]](https://dimg.donga.com/a/232/174/95/1/wps/SPORTS/IMAGE/2026/04/27/133817774.1.jpg)

![쥬얼리 재결합? 서인영 “멤버들 연락 와…행복” [DA클립]](https://dimg.donga.com/a/232/174/95/1/wps/SPORTS/IMAGE/2026/04/29/133838775.1.jpg)

![카리나, 마네킹 압승하는 밀착 수트…비현실적 라인 [DA★]](https://dimg.donga.com/a/232/174/95/1/wps/SPORTS/IMAGE/2026/04/28/133826878.1.jpg)

![설현 근황 포착…불가사리 잡고 ‘느좋’ 카페서 힐링 [DA★]](https://dimg.donga.com/a/232/174/95/1/wps/SPORTS/IMAGE/2026/04/27/133819745.1.jpg)

![차주영 건강 되찾았나, ♥뿅뿅 침대셀카 [DA★]](https://dimg.donga.com/a/232/174/95/1/wps/SPORTS/IMAGE/2026/04/27/133817536.1.jpg)

![이영지 맞아? ‘눈밑지’ 수술 후 완벽 자리 잡은 미모 [DA★]](https://dimg.donga.com/a/232/174/95/1/wps/SPORTS/IMAGE/2026/04/28/133824035.1.jpg)

![송혜교, ‘엄마 모드’ ON…반려견 품에 안고 여신 비주얼 [SD셀픽]](https://dimg.donga.com/a/232/174/95/1/wps/SPORTS/IMAGE/2026/04/29/133837050.1.jpg)

![박봄 집 나왔다…햇살 받으며 미소 [DA★]](https://dimg.donga.com/a/72/72/95/1/wps/SPORTS/IMAGE/2026/04/29/133832097.1.jpg)

![카리나, 마네킹 압승하는 밀착 수트…비현실적 라인 [DA★]](https://dimg.donga.com/a/72/72/95/1/wps/SPORTS/IMAGE/2026/04/28/133826878.1.jpg)

![[전문] 진태현 심경 “‘이숙캠’ 하차, 매니저한테 전해 들어”](https://dimg.donga.com/a/72/72/95/1/wps/SPORTS/IMAGE/2026/04/28/133824546.1.jpg)

![권은비 파격 뒤태…올여름 ‘워터밤’ 또 난리날 듯 [DA★]](https://dimg.donga.com/a/72/72/95/1/wps/SPORTS/IMAGE/2026/04/27/133818783.1.jpg)

![[종합] 진태현 하차→이동건 합류 ‘이숙캠’, 시청자 공감대가 숙제](https://dimg.donga.com/a/72/72/95/1/wps/SPORTS/IMAGE/2026/04/29/133832637.1.jpg)

![‘최현석 딸’ 최연수, 만삭 D라인 뽐내며…“자존감 너무 떨어져” [DA★]](https://dimg.donga.com/a/140/140/95/1/wps/SPORTS/IMAGE/2026/04/29/133838196.1.jpg)

![클라라 파격美 또…입었지만 아찔하다 [DA★]](https://dimg.donga.com/a/140/140/95/1/wps/SPORTS/IMAGE/2026/04/29/133835707.1.jpg)

![박봄 집 나왔다…햇살 받으며 미소 [DA★]](https://dimg.donga.com/a/140/140/95/1/wps/SPORTS/IMAGE/2026/04/29/133832097.1.jpg)

![이장우, ‘♥조혜원’과 결혼하더니…“내 몸무게 103kg” [DA클립]](https://dimg.donga.com/a/72/72/95/1/wps/SPORTS/IMAGE/2026/04/29/133838928.1.jpg)

![클라라 파격美 또…입었지만 아찔하다 [DA★]](https://dimg.donga.com/a/72/72/95/1/wps/SPORTS/IMAGE/2026/04/29/133835707.1.jpg)

![장예원 주식 대박 터졌다, 수익률 무려 323.53% [DA★]](https://dimg.donga.com/a/110/73/95/1/wps/SPORTS/IMAGE/2023/12/01/122442320.1.jpg)

댓글 0